目标网站:aHR0cHM6Ly93d3cuY3R5dW4uY24vZ3cvYXV0aC9Mb2dpbg==

断点分析

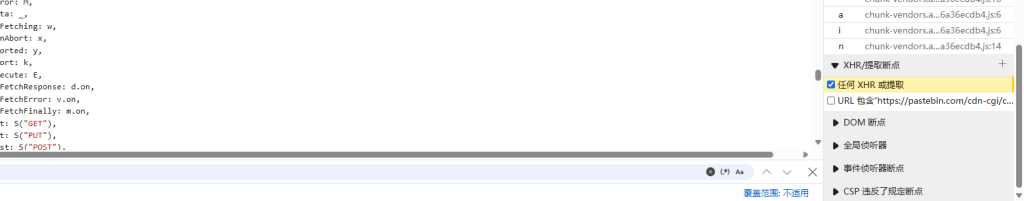

在浏览器工具source中下一个任意的xhr断点

刷新登录页,进入浏览器环境

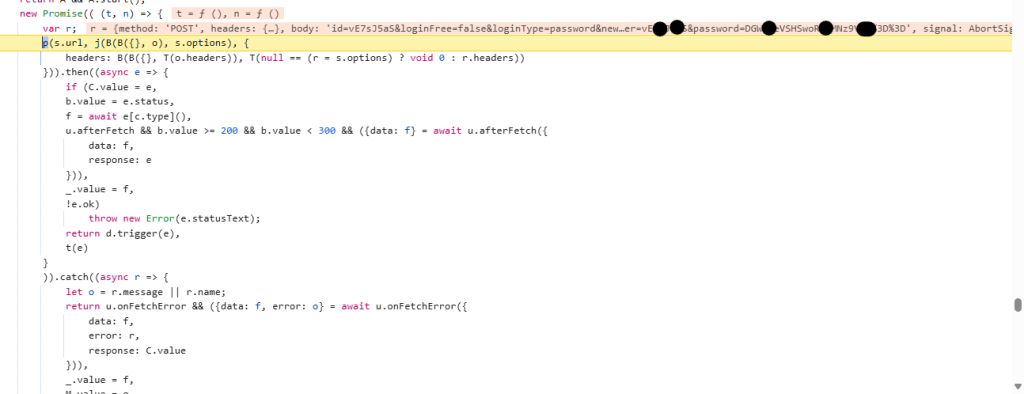

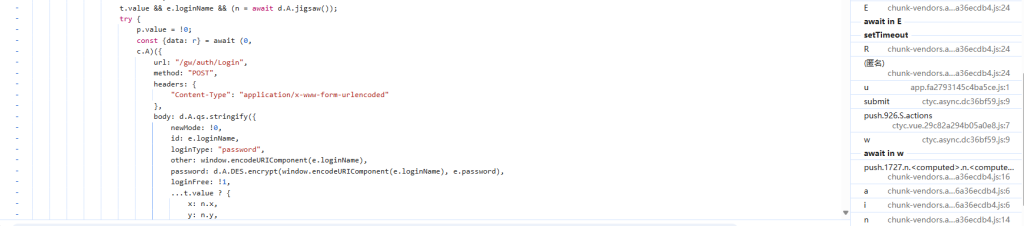

可见此时参数已经完全生成,向上跟栈,发现栈中的一处submit十分可疑

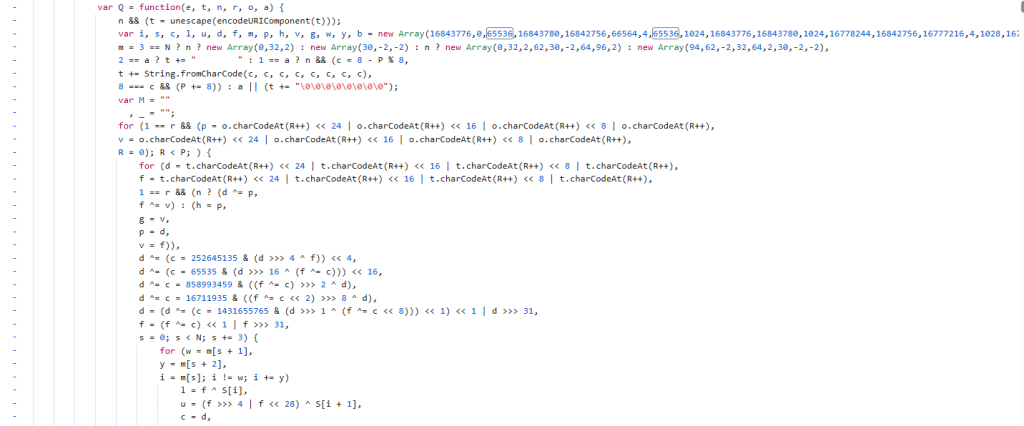

可见其中的密码参数是由账号和密码一同生成的,直接在password处下断点,跟进去发现其中的加密算法已经完整显露

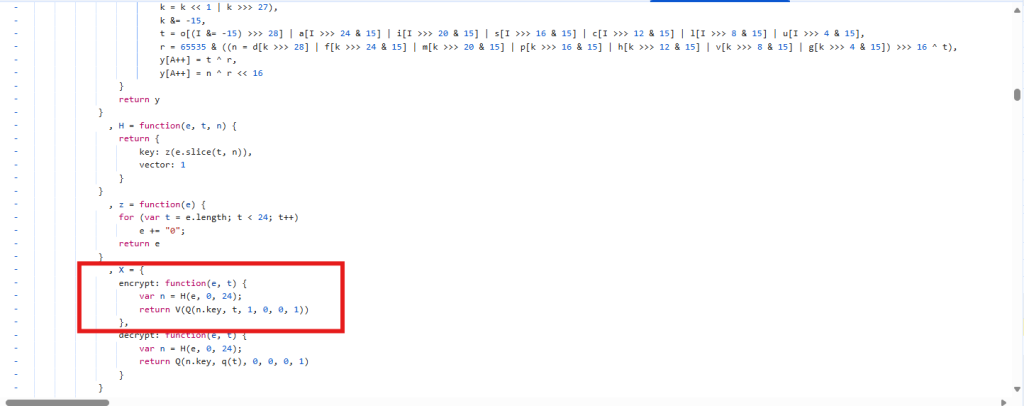

根据代码逻辑将其中的H,z函数抠出,继续下一步,其中的V函数是一个window.btoa,而Q函数就是主要的加密函数了,

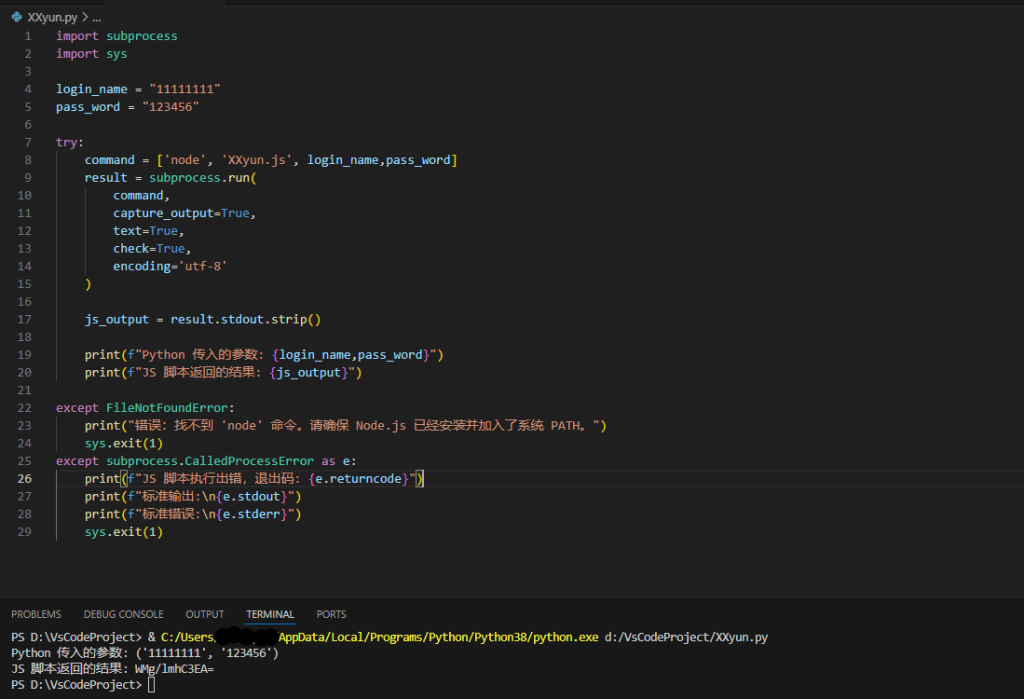

将这个部分的代码扣出,本地vscode运行可见,其中XXyun.js就是我们扣出的加密函数,运行后的结果如图

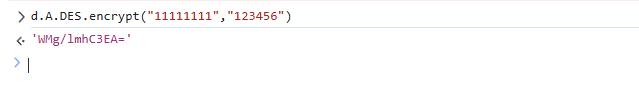

浏览器调用加密函数,对比返回结果,可见返回值完全相同,关于密码的生成就结束了

直接调用的登录接口输入参数请求即可

Comments | NOTHING

Warning: Undefined variable $return_smiles in /usr/local/lighthouse/softwares/wordpress/wp-content/themes/sakura-3.x/functions.php on line 1096